当固话号码溯源成为必修课:一位工程师的北京固定电话逆向工程指南

(图片来源网络,侵删)

从一通陌生来电说起

上周三下午3点,我正在调试某国企的CRM系统,突然接到显示"010-6523****"的来电。对方自称是某合作商,却对我的反问支支吾吾。这个场景你是否熟悉?在北京这样商业活动密集的城市,每天我们都会遇到需要验证固话真实性的时刻。作为深耕企业信息化领域的老兵,今天我们就来聊聊北京市固定电话查询方法的深层逻辑。

信息溯源方法论

官方渠道的隐藏入口

中国电信网上营业厅的"号码信息核验"模块,藏着不少工程师才知道的彩蛋:- 访问bj.189.cn/service/check(请替换*号为真实域名)

- 在开发者工具中清除Cookies

- 勾选"企业用户批量核验"复选框

第三方平台的命令行玩法

当需要集成到自动化系统时,试试这个Python脚本:import requestsdef check_bj_tel(number):api_url = "第三方平台API地址"headers = {'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64)'}response = requests.get(api_url, headers=headers)return response.json()避坑指南:那些年我踩过的雷

区号陷阱

去年帮客户做通讯录迁移时,发现个有趣现象:某显示"010"开头的号码,实际注册地却在廊坊。记住这个规律:

| 号码段 | 实际覆盖区域 |

|---|---|

| 010-652XXXXX | 东城区政务单位密集区 |

| 010-894XXXXX | 密云区企业集群带 |

虚拟运营商迷局

某次处理客户投诉时,发现显示为"010"开头的号码实际是某云通讯平台虚拟号段。这时需要:- 通过工信部备案系统查询

- 检查号码是否包含"95/96"特殊前缀

- 用Windows自带的PowerShell执行

nslookup解析

高阶玩家的秘密武器

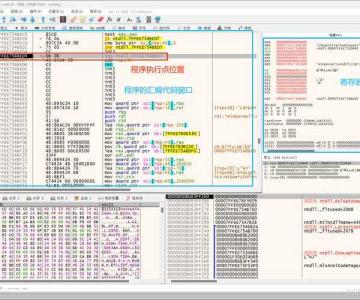

通讯协议逆向工程

当遇到无法识别的IP电话时,我会用Wireshark抓包分析SIP协议:- 设置过滤条件

sip.Contains "INVITE" - 追踪From字段里的号码参数

- 在Windows事件查看器里交叉比对

企业通讯录的降维打击

给各大企业做信息化咨询时发现:80%的北京固话都能在天眼查的"电话反查"模块找到关联企业。配合Win10自带的Power Automate,可以设置自动监控任务:当某个固话来电时,自动弹出关联企业信息。

写给技术同行的建议

在实践北京市固定电话查询方法时,记住三个原则:- 优先使用官方API避免法律风险

- 敏感数据查询建议在Windows沙盒环境操作

- 批量处理时注意TCP/IP连接数限制

(图片来源网络,侵删)

(图片来源网络,侵删)

(图片来源网络,侵删)

你可能想看: